[黑客技术] 宽带路由器应用(四)―攻击防护的使用 日期:2015-03-02 17:17:59 点击:84 好评:0

[黑客技术] 宽带路由器应用(四)―攻击防护的使用 日期:2015-03-02 17:17:59 点击:84 好评:0

在网络使用的过程中,往往会遇到各种各样的网络攻击,如:扫描类的攻击,DoS攻击等。 我司企业级路有器内置了目前常见的网络攻击防护措施,支持内/外部攻击防范,提供扫描类攻击、DoS类攻击、可疑包和含有IP选项的包等攻击保护,能侦测及阻挡IP 地址欺骗、源...

[黑客技术] ReOS-SE路由器拒绝外部ping 日期:2015-03-02 16:31:21 点击:100 好评:0

[黑客技术] ReOS-SE路由器拒绝外部ping 日期:2015-03-02 16:31:21 点击:100 好评:0

用户需求: 用户说在外网可以 ping通自己路由器的WAN口IP地址,为了防止外网的ping攻击让路由器不响应外部ping。 配置步骤: 1. 点击防火墙安全配置外网防御,可以看到路由器是默认响应外部ping的,勾选拒绝外部ping就可以了。 备注: 艾泰ReOS平台设备默认...

[黑客技术] 无线组网(四)――点对点网络的应用环境 日期:2015-01-29 16:48:17 点击:73 好评:0

[黑客技术] 无线组网(四)――点对点网络的应用环境 日期:2015-01-29 16:48:17 点击:73 好评:0

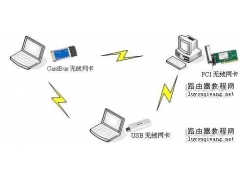

点对点无线网络又叫Ad-Hoc网络,主要适用于有临时需求的双机互连。Ad-Hoc网络没有有线基础设施的支持,网络中不存在无线AP,网络中的节点均由移动主机构成。不管是台式机还是笔记本电脑,只要有两台或者两台以上配有无线网卡的计算机,只需简单设置,就能随...

[黑客技术] 无线应用(五)――DOS攻击防护的使用 日期:2015-01-29 16:47:53 点击:194 好评:0

[黑客技术] 无线应用(五)――DOS攻击防护的使用 日期:2015-01-29 16:47:53 点击:194 好评:0

DoS(Denial of Service,拒绝服务)是一种利用大量的虚拟信息流耗尽目标主机的资源,目标主机被迫全力处理虚假信息流,从而使合法用户无法得到服务响应的网络攻击行为。在正常情况下,路由器的速度将会因为这种攻击导致运行速度降低。 在我司无线路由器中,...

[黑客技术] 无线路由密码软件。偷着用额,别惹事 日期:2015-01-23 09:26:23 点击:225 好评:0

[黑客技术] 无线路由密码软件。偷着用额,别惹事 日期:2015-01-23 09:26:23 点击:225 好评:0

英文原名:PeNetRate Pro 中文译名:无线路由密码软件版本:2.11.1 程序说明 软件介绍:PeNetrate Pro是一款非常实用的无线路由器的WEP/WPA密钥破解软件(计算密钥),它能够帮助你破解无线路由器的相关密钥。 (可用网络在网络的左边会显示绿色的状态栏)...

[黑客技术] 探索SDN的安全优点和缺点 日期:2014-11-13 21:37:21 点击:69 好评:0

[黑客技术] 探索SDN的安全优点和缺点 日期:2014-11-13 21:37:21 点击:69 好评:0

在技术行业,炒作是家常便饭,新兴的软件定义网络技(SDN)术也难逃这一劫。然而对于软件定义网络,炒作内容是一定道理的:SDN能够改变我们所知道的网络安全格局。 在过去几年中,软件定义网络已经从一个想法发展成为一个范例大型网络供应商不仅拥抱它,还将它...

[黑客技术] DoS/DDoS攻击原理 日期:2014-10-08 11:08:42 点击:219 好评:4

[黑客技术] DoS/DDoS攻击原理 日期:2014-10-08 11:08:42 点击:219 好评:4

DoS(拒绝服务)攻击概述 DoS(Denial of Service 拒绝服务)攻击由于实现攻击简单、容易达到目的、难于防止和追查所以越来越成为常见的攻击方式。 拒绝服务攻击,特别是网络拒绝服务攻击造成的危害是相当严重的,可能造成服务无法访问,甚至数据损坏和丢失...

[黑客技术] 黑客为什么要攻击网站? 日期:2014-04-18 14:53:18 点击:211 好评:-2

[黑客技术] 黑客为什么要攻击网站? 日期:2014-04-18 14:53:18 点击:211 好评:-2

1.受雇于他人的黑客行为 如商业竞争对手恶意竞争通过黑客手法攻击;成竞争对手的 网站打不开或者有效数据被窃取,这在被攻击和入侵的事件中占有极大的比例2. 受商业利益驱使,敲诈勒索、盗取各类银行帐户信息及虚拟财产的黑客攻击行为 如各类钓鱼行为都属于...

[黑客技术] 浅谈黑客五种技术 日期:2014-04-18 14:49:49 点击:86 好评:4

[黑客技术] 浅谈黑客五种技术 日期:2014-04-18 14:49:49 点击:86 好评:4

一:让肉鸡给你刷流量 现在WINDOWS系统依然是漏洞多多,要不然360也不会这么火爆,在网络上利用黑客技术,随便就能够抓到很多肉鸡,当肉鸡抓到后,自然就能够让他们服务你的SEO了! 1)通过肉鸡刷流量,我们能够在任何一台肉鸡上面安装远程软件,然后利用这个...

[黑客技术] 无线局域网内ARP攻击故障设置 日期:2013-12-03 09:46:29 点击:538 好评:2

[黑客技术] 无线局域网内ARP攻击故障设置 日期:2013-12-03 09:46:29 点击:538 好评:2

ARP攻击以及非法入侵未设防的无线局域网已经是现在导致联网异常的典型案例了。由于安全设置的疏忽以及后期安全防护的不足,导致少数具有恶意的黑客对企业的重要信息及保密数据造成了极大的危害。 ARP攻击会造成网络IP冲突,数据的丢失及溢出,更有甚者会导致...

用户需求: 用户说在外网可以 ping通自己路由器的WAN口IP地址,为了防止外网的ping攻...

点对点无线网络又叫Ad-Hoc网络,主要适用于有临时需求的双机互连。Ad-Hoc网络没有有线...

DoS(Denial of Service,拒绝服务)是一种利用大量的虚拟信息流耗尽目标主机的资源,...

英文原名:PeNetRate Pro 中文译名:无线路由密码软件版本:2.11.1 程序说明 软件介绍...

首先介绍下设么是集线器,集线器的英文称为Hub。Hub是中心的意思,集线器的主要功能是...

今天是周末,本来应该喝着下午茶,收拾收拾房间,然后看看电影,打打球,可是由于五一...